SSH es un protocolo cifrado para acceder a otros dispositivos de forma remota como si lo tuvieras delante. Esto permite enviar comandos a nuestros receptores para ejecutar diferentes acciones, a la vez que vemos las respuesta.

¿Qué es SSH?

SSH ( acrónimo de Secure SHell ) es un protocolo de red que sirve para administrar de forma remota desde un ordenador o dispositivo movil un receptor Enigma2. utilizado para intercambiar todo tipo de ficheros entre los equipos conectados a una determinada red.

Normalmente en Enigma2 utilizaremos el puerto 22 para las conexiones SSH.

Decir que es más que recomendable usar SSL por encima de Telnet, sobre todo en conexiones que se hagan desde fuera de nuestra red local.

¿Que necesito para conectar por SSH a OpenSpa?

SSH admite todos los métodos de autentificación SSH. Si bien es más fácil configurar y usar la autenticación de contraseña, es mucho más conveniente y seguro crear claves SSH para un inicio de sesión sin contraseña.

Login SSH con usuario y contraseña

Lo primero es asegurarnos de disponer de todos los datos de configuración de la conexión SSH: dirección IP del receptor, tipo, nombre de usuario y contraseña.

- Nombre del sitio: podremos elegir un nombre personalizado para diferenciarlo de otras conexiones que tengamos.

- Servidor: introduciremos la dirección IP si no sabes cual es pincha AQUÍ

- Tipo de servidor: escogeremos la opción SSH.

- Nombre de usuario: de fabrica es «root» en OpenSpa

- Contraseña: de fabrica es «openspa» aunque a estas alturas ya deberías haberla cambiado

- Puerto: indicaremos el puerto que vamos a utilizar para la conexión (recuerda que habitualmente será el puerto 22).

Pros: Las contraseañas son fáciles de implementar, pueden expirar y permiten establecer reglas.

Contras: Son más vulnerables a ataques de fuerza bruta, propensas al error humano y a la creación de contraseñas débiles. Además, las reglas de creación de contraseñas pueden resultas molestas a los empleados.

Login SSH con RSA Key

Pros: Por lo general, las claves SSH son mucho más complejas que las contraseñas, no son generadas por humanos, permiten agregar una contraseña para tener un factor adicional de autenticación y son más complicadas de atacar con fuerza bruta que las contraseñas.

Contras: No caducan, son propensas al robo físico si alguien accede al dispositivo, y algunos pares de claves se utilizan en varios servidores SSH, lo que hace que la clave privada sea valiosa (y vulnerable).

Generar claves desde Windows

La forma más comoda para crear la clave publica y la clave privada desde windows es usando Putty Key Gen.

Selecciona el tipo de encriptación, por defecto viene SSH-2 RSA. Pulsa Generate y mueve el ratón por la zona de debajo de la barra de progreso para que el programa funcione correctamente.

Una vez generada la clave debes guardar tanto la clave privada como la pública (Save public key y Save private key) y hazlo con nombre identificativo y a mano porque las vas a necesitar para configurar el cliente SFTP que utilices.

La clave privada debe permanecer bien guardada y no ser compartida nunca. La clave pública se copia en el servidor con el que quieres establecer la conexión segura, en nuestro caso en el receptor.

Generar claves desde Linux

Generar claves RSA desde Linux es muy sencillo, simplemente tienes que usar el siguiente comando:

ssh-keygen -t rsaSubir clave RSA a OpenSpa

Este paso trata de entrar al deco (SFTP con usuario y contraseña, FTP, Samba o desde el Terminal) y subir la clave pública al receptor. Hay que copiar la clave publica y pegarla en el archivo authorized_keys y subirla a: home/root/.ssh/authorized_keys

Si el fichero o la carpeta no existen, créalos y dentro de authorized_keys pega la clave, y si ya existe guarda la nueva clave pública en el.

SSH a OpenSpa (Usuario y Contraseña)

Para conector por SFTP a OpenSpa hay varios métodos, si tenemos en cuenta que lo podrás hacer desde cualquier tipo de dispositivo o sistema operativo. Aquí nos vamos a centrar en los clientes SFTP por facilidad y compatibilidad.

SSH en Windows

La forma más popular es a través de un software llamado PuTTY, aunque no es la única vía, ya que se puede acceder también a través de la línea de comandos, como en MacOS.

En este ejemplo usaremos los siguientes datos ficticios:

ip de la máquina remota: 00.00.00.00

Usuario SSH: root

Contraseña: password

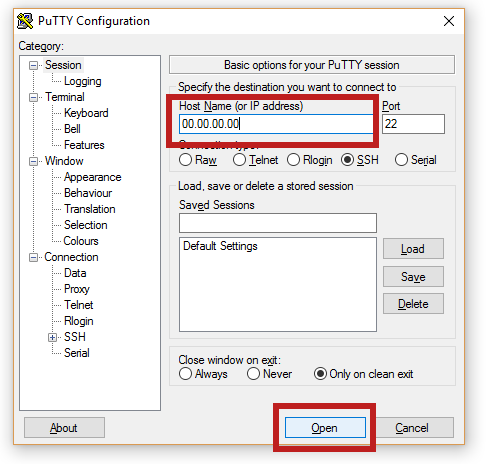

SSH mediante PuTTY:

Descargamos, instalamos e iniciamos Putty.

Introducimos la ip de la máquina remota, en nuestro caso, la ficticia que hemos enunciado, y pulsamos “open”:Host name (or IP address): 00.00.00.00

Al pulsar «Open» se abrirá una pantalla de terminal donde nos pedirá el login. Ahora introducimos el nombre de usuario y contraseña en OpenSpa. De serie son:

Usuario: root

Contraseña: openspaAVISO: En PuTTy, cuando escribimos la contraseña, ésta no va reflejándose en la pantalla, pareciendo que se ha quedado “colgado”. Esto es un sistema de seguridad. Basta con escribir la contraseña y pulsar Enter, aunque no se esté viendo cómo se escribe en la pantalla.Ahora nos aparecerá el saludo de la máquina remota, y podremos comenzar a escribir comandos.

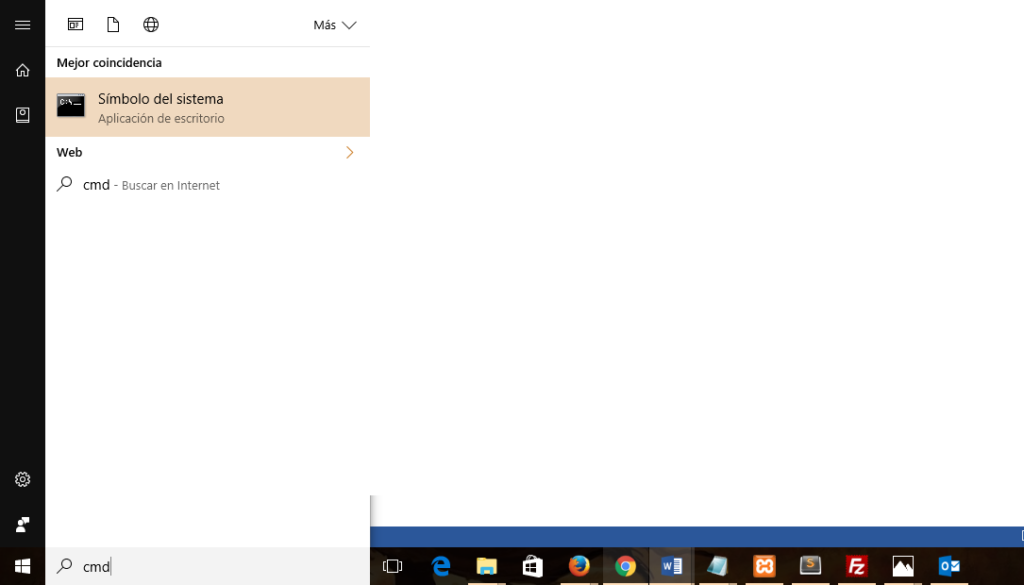

SSH mediante línea de comandos:

Ejecutamos el símbolo de sistema: En Windows 7, 8 y 10, pulsamos la techa de Inicio y, en el buscador, escribimos cmd. Nos aparecerá una aplicación llamada símbolo de sistema, la ejecutamos.

En el caso de usar versiones de Windows más antiguas, la consola de comandos suele aparecer en Inicio –> Todos los programas –> Accesorios –> Símbolo de Sistema.

Otra manera de acceder es pulsando las teclas Control+Alt+Suprimir simultáneamente. Nos aparecerá el administrador de tareas y, pulsando en Archivo –> Ejecutar nueva tarea, escribimos cmd.

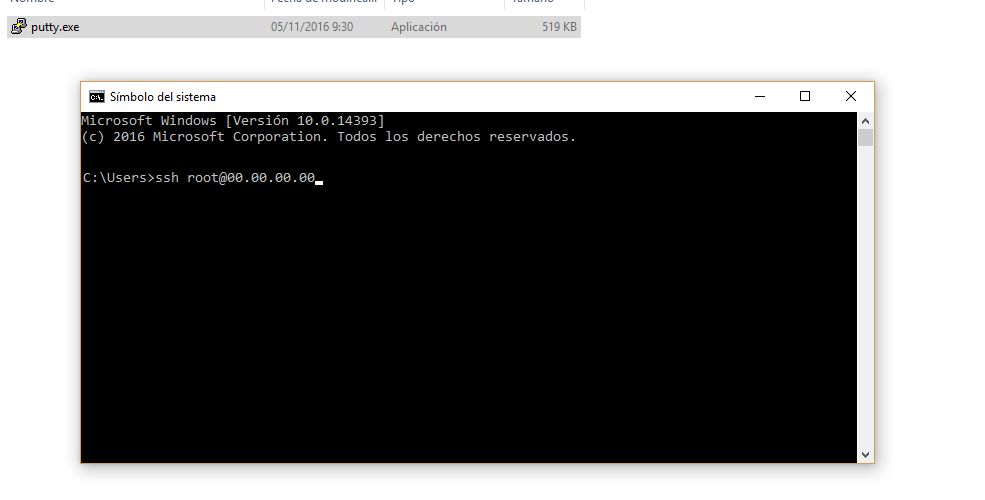

En el símbolo de sistema, escribimos:

ssh usuario@ipdelamaquinaremotaEn nuestro ejemplo:

ssh root@00.00.00.00Y pulsamos la tecla Enter.

A continuación nos pide la contraseña, la introducimos y pulsamos “Enter“.

Ya estaremos dentro del servidor remoto y podremos emplear comandos de Linux (si es ese el SO de la máquina remota) para manejarla.

SSH en Linux

Dado que si nos vamos a conectar por SSH lo más habitual es que lo vayamos a hacer a una máquina cuyo SO es Linux, ésta es quizás la manera más sencilla pues al propietario de Linux se le presuponen ciertos conocimientos de la línea de comandos y, por ende, no tendrá mayores problemas en manejar la máquina remota.

Por lo tanto:

Ejecutamos la consola o terminal, y escribimos el siguiente comando:

ssh –p 22 usuario@ipdelamaquinaremotaEn nuestro ejemplo:

ssh –p 22 root@00.00.00.00Pulsamos “Enter“

Nos pedirá la contraseña. La introducimos y ¡ya tenemos acceso!.

Como en PuTTy, lo habitual es que no se vean los caracteres que estamos escribiendo de la contraseña, ¡No os preocupéis! La estáis escribiendo aunque no se vea.

SSH en MacOS

Conectarse a través de MacOS es bastante similar a realizarlo a través del símbolo del sistema de Windows o del terminal de Linux.

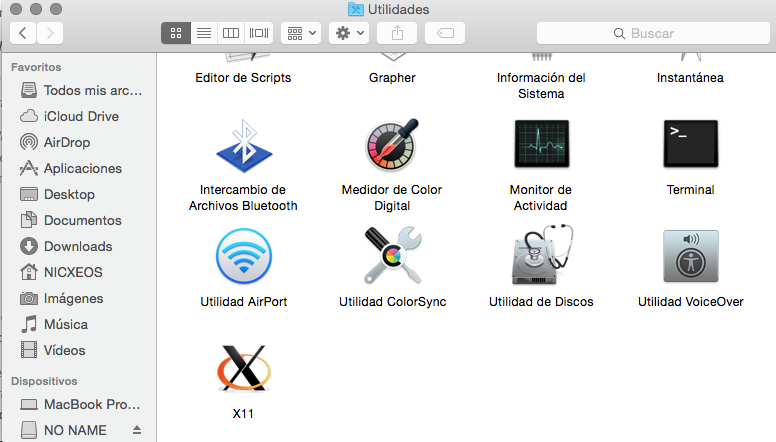

Ejecutamos el terminal, que habitualmente está en utilidades. Podemos acceder a utilidades a través del launchpath o bien a través de Finder –> Ir a –> Aplicaciones –> Utilidades –> Terminal.

Lo ejecutamos y escribimos:

ssh usuario@ipdelamaquinaremotaQue en nuestro caso sería:

ssh root@00.00.00.00Y pulsamos “Enter“.

Nos pedirá la contraseña. La escribimos, pulsamos “Enter” de nuevo y ya estamos dentro.

SSL a OpenSpa (RSA Key)

Pros: Por lo general, las claves SSH son mucho más complejas que las contraseñas, no son generadas por humanos, permiten agregar una contraseña para tener un factor adicional de autenticación y son más complicadas de atacar con fuerza bruta que las contrase

Contras: No caducan, son propensas al robo físico si alguien accede al dispositivo, y algunos pares de claves se utilizan en varios servidores SFTP, lo que hace que la clave privada sea valiosa (y vulnerable)

Generar claves desde Windows

La forma más comoda para crear la clave publica y la clave privada desde windows es usando Putty Key Gen.

Selecciona el tipo de encriptación, por defecto viene SSH-2 RSA. Pulsa Generate y mueve el ratón por la zona de debajo de la barra de progreso para que el programa funcione correctamente.

Una vez generada la clave debes guardar tanto la clave privada como la pública (Save public key y Save private key) y hazlo con nombre identificativo y a mano porque las vas a necesitar para configurar el cliente SFTP que utilices.

La clave privada debe permanecer bien guardada y no ser compartida nunca. La clave pública se copia en el servidor con el que quieres establecer la conexión segura, en nuestro caso en el receptor.

Generar claves desde Linux

Generar claves RSA desde Linux es muy sencillo, simplemente tienes que usar el siguiente comando:

ssh-keygen -t rsaSubir clave RSA a OpenSpa

Este paso trata de entrar al deco (SFTP con usuario y contraseña, FTP, Samba o desde el Terminal) y subir la clave pública al receptor. Hay que copiar la clave publica y pegarla en el archivo authorized_keys y subirla a: home/root/.ssh/authorized_keys

Si el fichero o la carpeta no existen, créalos y dentro de authorized_keys pega la clave, y si ya existe guarda la nueva clave pública en el.